گوگل نصب Backdoor در گوشیهای اندرویدی برخی کارخانهها را تأیید کرد

پژوهشگران گوگل روز پنجشنبه تأیید کردند مهاجمان موفق شده بودند سال ۲۰۱۷، در پشتی (Backdoor) پیشرفتهای بهصورت پیشفرض روی دستگاههای اندرویدی نصب کنند. این اتفاق در یکی از مراحل تولید رخ میداد؛ زمانیکه دستگاهها هنوز از خطتولید کارخانهها بیرون نیامده بودند. در سال ۲۰۱۶، در مقالهای که اولینبار در کسپرسکی (Kaspersky) منتشر شد، از ترایادا (Triada) نام برده و گفته شد این بدافزار یکی از پیشرفتهترین تروجانهای موبایلی است که تحلیلگران این شرکت فعال در حوزهی امنیت تابهحال به آن برخورد کردهاند.

هدف اصلی مهاجمان از نصب ترایادا، نصب برنامههایی بود که بتوان از آنها برای ارسال هرزنامهها و نمایش آگهیهای تبلیغاتی استفاده کرد. این بدافزار از روش بسیار پیچیدهتری استفاده میکند و دراینزمینه، از کیت گستردهای شامل ابزارهای مختلف بهره میبرد. این ابزارها اکسپلویتهای روتکنندهای دربر دارد با قابلیت دورزدن روشهای امنیتی پیشفرض اندروید و نیز ابزاری برای دستکاری فرایندهای قدرتمند زایگوت (Zygote) در سیستمعامل اندروید؛ یعنی بدافزارها میتوانند بهصورت مستقیم هر اپلیکیشن نصبشدهای را دستکاری کنند. ترایادا حداقل به ۱۷ سرور فرماندهی و کنترل (C&C Server) متصل بود.

ژوئیهی۲۰۱۷، Dr. Web گزارش داد پژوهشگران این شرکت فعال در حوزهی مسائل امنیتی آسیبپذیری جدیدی بهنام ترایادا کشف کردهاند که بهصورت پیشفرض در فرمورهای چندین مدل از دستگاههای اندرویدی نصب شدهاند. برخی از این مدلها عبارت هستند از: لیگو ام 5 پلاس (Leagoo M5 Plus)، نامو اس 20 (Nomu S20)، لیگو ام 8 (Leagoo M8) و نامو اس 10 (Nomu S10). مهاجمان از این در پشتی برای دانلود و نصب مخفیانهی ماژولهای مختلف استفاده میکردند. طبق این گزارش، چون این آسیبپذیری در یکی از کتابخانههای سیستمعامل نصب و در بخش سیستم جایگذاری شده، نمیتوان آن را با روشهای معمول حذف کرد.

پس از دو سال سکوت، گوگل سرانجام روز پنج شنبه گزارش Dr. Web را تأیید و کارخانهی مسئول این آلودهسازی را معرفی کرد. گوگل در این گزارش اعلام کرد کارخانههایی که در آمادهسازی فایل ایمیج نهایی از فرمور استفادهشده در دستگاههای تحتتاثیر مشارکت کردند، در این حمله به زنجیرهی تأمین مقصر بودند. لوکاس سیویرسکی، یکی از اعضای تیم امنیت و حریم شخصی اندروید گوگل، دراینباره میگوید:

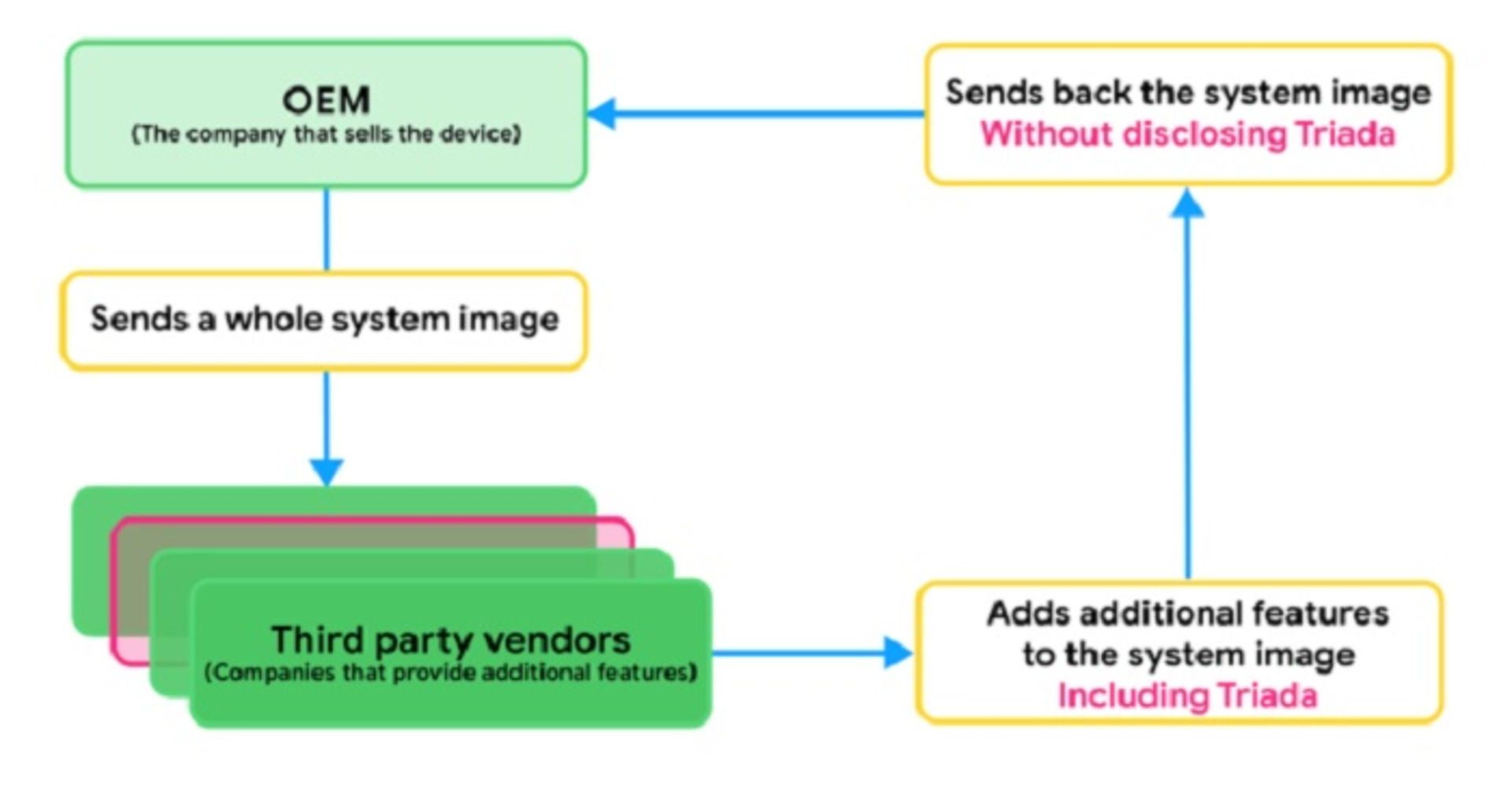

ترایادا ازطریق شخص ثالث و در طول فرایندهای تولید، ایمیجهای سیستمی دستگاهها (System Images) را آلوده میکرد. گاهی اتفاق میافتد تولیدکنندگان تجهیزات اصلی (OEM) بخواهند ویژگیهایی مانند تشخیص چهره را در محصولاتشان بگنجانند که بخشی از پروژهی متنباز اندروید نیستند. این تولیدکنندگان برای این کار از اشخاص ثالثی کمک میگیرند تا بتوانند ویژگیهایی مدنظر را توسعه دهند و برای این کار، ایمیجی از کل سیستم را برای شرکت مرتبط ارسال میکردند.طبق این تجزیهوتحلیل، بر این باوریم که شرکتی بهنام Yehuo یا Blazefire، ایمیجهای بازگرداندهشده را به ترایادا آلوده میکرد.

فرایند تولید گوشیهای همراه در کارخانههای آلوده به ترایادا با همکاری شخص ثالث

گزارشی که روز پنجشنبه منتشر شد، توضیحاتی دربارهی تجزیهوتحلیلهای پیشین درزمینهی ویژگیهایی را دربرمیگرفت که باعث پیچیدگی بیشازحد ترایادا شده بود. بهعنوان مثال، ترایادا از فایلهای ZIP و XOR برای رمزنگاری ارتباطات استفاده یا کدها را وارد اپلیکیشنهای رابط کاربری سیستم میکند تا اجازهی نمایش به آگهیهای تبلیغاتی را بدهد. همچنین، این آسیبپذیری کدهایی وارد سیستم میکند که امکان استفاده از گوگلپلی را برای دانلود و نصب برنامههای مدنظر مهاجم فراهم میکند.

سیویرسکی مینویسد:

برنامهها از سرورهای C&C دانلود و روابط بین آنها با سرورها ازطریق روال مشابه و استفاده از ZIP و XOR دوگانه رمزنگاری میشود. برنامههای دانلود و نصبشده از اسامی اپلیکیشنهای غیرمشهور در گوگلپلی استفاده میکردند. بهجز اسم مشابه، هیچ رابطهی دیگری بین آنها و اپلیکیشنهای موجود در گوگلپلی وجود نداشت.

مایک کرامپ، پژوهشگر ارشد امنیتی در شرکت Zimperium، ارائهدهندهی خدمات امنیتی برای تلفنهای همراه، تأیید میکند ترایادا از قابلیتهای پیشرفتهای برخوردار است. او میگوید:

باتوجهبه اطلاعاتی که داریم، بهنظر میرسد ترایادا قطعهای نسبتا پیشرفته از بدافزاری باشد که قابلیتهای C&C و نیز اجرای فرمان پوسته را دارد. ما ابزارهای تبلیغاتی زیادی دیدهایم؛ اما ترایادا با آنها تفاوت دارد؛ چراکه از C&C و روشهای دیگری استفاده میکند که آنها را در بدافزارهای مخرب بیشتر شاهد هستیم. درست است درنهایت از همهی این ابزارها برای نشاندادن آگهیهای تبلیغاتی استفاده میشود؛ اما روش آنها بسیار پیچیدهتر از کارهای تبلیغاتی دیگر است. ترایادا خیلی بیشتر از ابزار تبلیغاتی است.

سیویرسکی میگوید پس از عملکرد موفق گوگل برای مسدودکردن این آسیبپذیری، توسعهدهندگان ترایادا به حمله به زنجیرهی تأمین روی آوردند. یکی از اقدامهای گوگل، جلوگیری از اجرای مکانیسمهای روت بود و اقدام دیگر، تقویت روشهای امنیتی در گوگلپلی تا شرکت بتواند ازراهدور گوشیهای آلوده را پاکسازی کند. نسخهی پیشفرض ترایادا که در سال ۲۰۱۷ شناسایی شد، امکان روتکردن دستگاهها را نداشت و نسخههای جدیدتر آن به روش نامعلومی بهشکل کد شخص ثالت برای ویژگیهای درخواستشدهی تولیدکنندگان تجهیزات اصلی در ایمیجهای سیستم گنجانده میشد. پس از این اتفاق، گوگل با همکاری تولیدکنندگان اقدامهایی کرد تا از حذف این برنامهی مخرب از ایمیجهای فرمورها مطمئن شود.

ترایادا بدافزاری با قابلیتهای C&C و اجرای فرمان پوسته است

سال گذشته، گوگل برنامهای اجرا کرد که کارخانهها را به ارائهی ایمیجهای جدید یا بهروزشده از قطعههای تولیدشدهی خود برای انجام مجموعه آزمایشاتی روی آنها ملزم کرد. مسئولان گوگل در گزارش «بررسی امنیت و حریم خصوصی اندروید در سال ۲۰۱۸» اعلام کردند:

یکی از این آزمایشهای امنیتی برای اپلیکیشنهای پیشفرض و احتمالا خطرناک، آزمایشی مربوطبه ایمیجهای سیستمی است. اگر چنین برنامهای روی قطعه مشاهده کنیم، پیش از عرضهی آن به کاربران، بههمراه شریک تولیدکنندهی خود راه چارهای خواهیم یافت و آن از روی قطعه حذف خواهیم کرد.

درعینحال، گزارش روز پنج شنبه تأیید میکند با وجود تشدید تمهیدات امنیتی گوگل در این حوزه، مطمئنا مهاجمان با سوءاستفاده از ضعفهای جدید بازهم دستبهکار خواهند شد. سیویرسکی میگوید:

مثال ترایادا، مثالی مناسب از میزان مهارت سازندگان بدافزارهای اندرویدی است. همچنین، این موضوع نشان میدهد آلودهکردن دستگاههای اندرویدی هم سختتر شده است؛ بهویژه اگر سازندگان بدافزارها به ارتقای سطح دسترسیها نیاز داشته باشند.

نظرات