امنیت و حریم خصوصی

یوتیوب ابزار تشخیص چهرهی خود را برای کاربران بالای ۱۸ سال منتشر کرد و حالا هر کسی میتواند محتوای دیپفیک خود را پیدا و حذف کند.

متا قابلیتهای کنترل و نظارت والدین بر فعالیت فرزندانشان را گسترش داد.

پس از اعتراضات گسترده، مایکروسافت سرانجام تصمیم گرفت در مرورگر اج، بارگذاری پیشفرض رمزهای عبور بهصورت Plaintext روی رَم را متوقف کند.

محققان امنیتی با کمک هوش مصنوعی Mythos موفق شدند در ۵ روز، سیستم دفاعی دو میلیارد دلاری اپل در تراشههای M5 را با روشی بیسابقه در هم بشکنند.

آسیبپذیری امنیتی بزرگ در دوربینهای امنیتی مخصوص کودکان، اطلاعات و حریم خصوصی میلیونها نفر را در معرض خطر قرار داد.

کمیسیون اروپا به کشورهای عضو توصیه کرد تجهیزات هواوی و ZTE را از زیرساختهای مخابراتی خود کنار بگذارند؛ اقدامی که با واکنش تند چین مواجه شد.

آسیبپذیری Copy Fail که با کمک هوش مصنوعی کشف شد، تقریبا تمام توزیعهای لینوکس از ۲۰۱۷ را تهدید میکند و دسترسی ادمین میدهد.

اپل با انتشار بهروزرسانی جدید برای سیستمهای عامل خود، یک آسیبپذیری امنیتی مرتبط با سیستم اعلانها را برطرف کرد.

پلتفرم توسعهی ابری ورسل تایید کرد که هکرها از طریق یک ابزار هوش مصنوعی شخص ثالث به سیستمهای داخلی این شرکت نفوذ کردهاند.

اپلیکیشن اتحادیه اروپا که قرار بود با بالاترین استانداردها از دادههای کاربران محافظت کند، در کمتر از ۲ دقیقه هک شد.

با وجود یک سال تلاش برای بازطراحی امنیتی، دوباره یک کارشناس امنیت سایبری، قابلیت «ریکال» ویندوز را دور زد تا نگرانیها دربارهی حریم خصوصی شدت ...

شرکت سازندهی بازیهای GTA بار دیگر هدف حمله قرار گرفت و به افشای اطلاعات تهدید شد.

مسدود شدن ناگهانی حساب توسعهدهندگان ابزارهای امنیتی محبوبی مانند WireGuard و Windscribe توسط مایکروسافت، موجی از انتقادات را در پی داشته است.

گزارشی جدید نشان میدهد که افبیآی توانسته است پیامهای حذفشدهی سیگنال را از یک آیفون بازیابی کند.

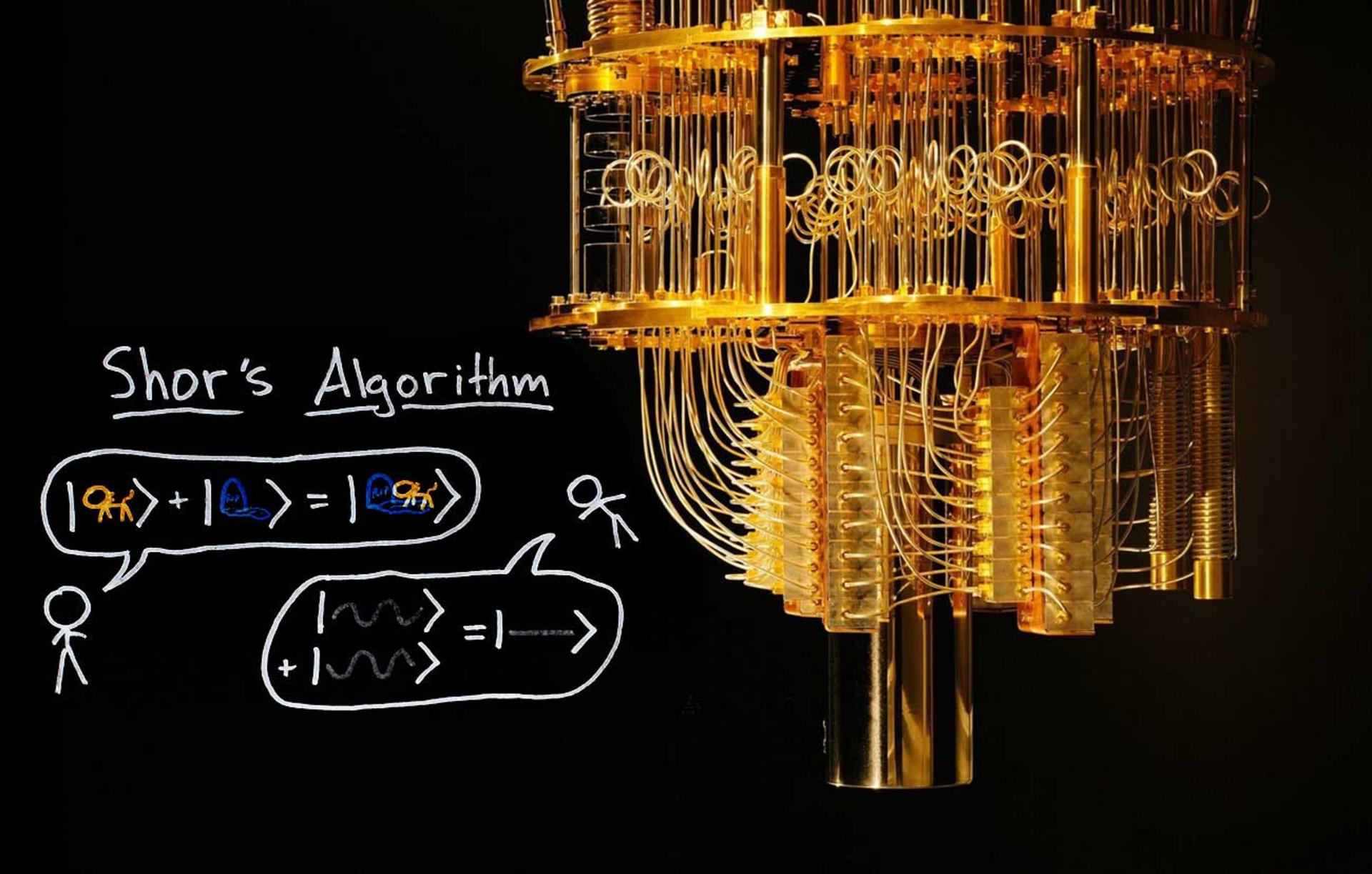

کامپیوترهای کوانتومی به کمک الگوریتم شور قادر هستند دادههایی که با کامپیوتر معمولی میلیونها سال زمان میبرد، در عرض چند دقیقه رمزگشایی کنند.

یک مؤسسهی امنیتی مدعی است که لینکدین با اسکن پنهان بیش از ۶۰۰۰ افزونه و جمعآوری دادههای سختافزاری، از کاربران جاسوسی میکند.

بدافزار جدیدی به نام NoVoice در بیش از ۵۰ اپلیکیشن موجود در گوگل پلی کشف شده که میتواند اطلاعات میلیونها کاربر را به خطر بیندازد.

مرکز افتای ریاستجمهوری میگوید گروه هکری شناساییشده معمولاً سازمانهای دولتی را به قصد جمعآوری اطلاعات هدف قرار میدهد.

تحقیقات جدید گوگل نشان میدهد حملهی کوانتومی به بلاکچینها و رمزنگاری ECC میتواند زودتر از انتظار اتفاق بیفتد.

نسخهی آزمایشی iOS 26.5 برای توسعهدهندگان منتشر شد؛ آپدیتی که پشتیبانی از پروتکل RCS با رمزگذاری سرتاسری را فعال میکند.

آشنایی با ترفندهای رایج کلاهبرداران برای دستیابی به اطلاعات حساس و سرقت داراییهای کاربران در زمان قطعی اینترنت میتواند به حفظ امنیت کمک کند.

اپل میگوید تاکنون هیچ آیفون با Lockdown Mode فعال هدف نفوذ موفق جاسوسافزارها قرار نگرفته است.

هیئت منصفه در نیومکزیکو اعلام کرد متا کاربران را دربارهی ایمنی پلتفرمهایش گمراه کرده است و این شرکت را به پرداخت ۳۷۵ میلیون دلار جریمه محکوم کرد.

کمیسیون فدرال ارتباطات آمریکا، واردات تجهیزات شبکهای که خارج از آمریکا تولید شدهاند را ممنوع کرد.

مؤسسهی ملی استاندارد و فناوری آمریکا نسبتبه آسیبپذیری زیرساختهای حیاتی در برابر تهدیدات سایبری شبکههای 5G هشدار داد.