ماجرای ۷هزار بیتکوین طلسمشده که صاحبش آن را نمیخواهد

ساعت ۹:۳۰ یک صبح چهارشنبه در اوایل مهر ماه، هکری که خود را تام اسمیت معرفی کرد، پیام متنی به ظاهر بیمعنایی برای اندی گرینبرگ خبرنگار وبسایت وایرد ارسال کرد: «پرسوجو ولتاژ تکرار». این سه کلمه، اثباتی بر انجام عملیاتی بسیار چالشبرانگیز و احتمالا بسیار ارزشمند بودند. اما ماجرا چیست؟

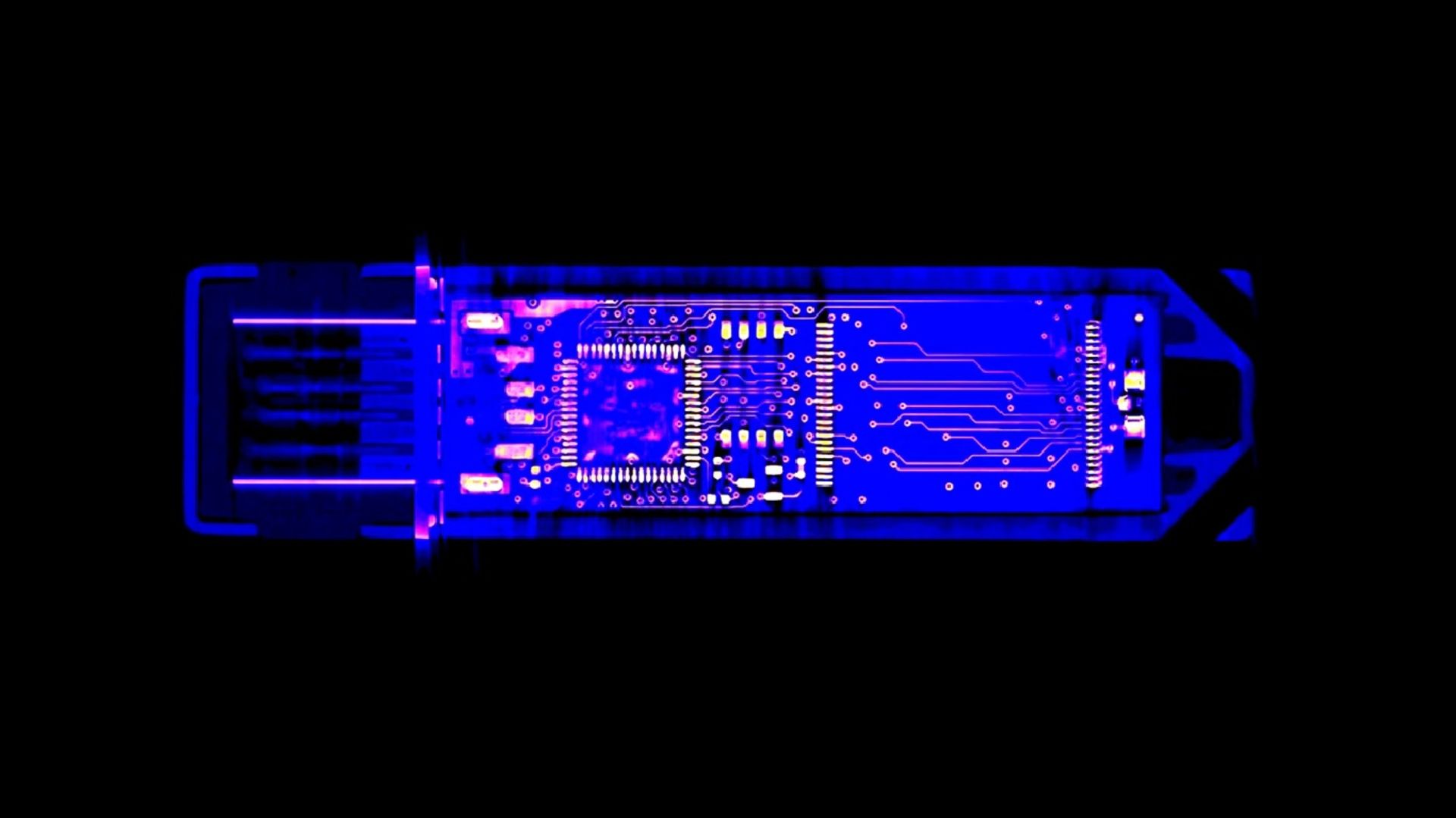

چند روز قبل، گرینبرگ آن سه کلمه را به صورت کاملا تصادفی ایجاد کرده و بهعنوان عبارت عبوری برای مدل خاصی از درایو یواسبی رمزگذاری شده به نام IronKey S200 استفاده کرده بود. سپس درایو را به هزاران کیلومتر آنسوتر برای اسمیت و همتیمیهایش در آزمایشگاه استارتاپی به نام Unciphered در سیاتل فرستاده بود تا درایو را برایش رمزگشایی کنند.

با ۱۰ بار وارد کردن رمزعبور اشتباه، تمام محتویات IronKey برای همیشه پاک میشود

اسمیت که یکی از هکرهای این آزمایشگاه است پیشتر به گرینبرگ گفته بود که حدس زدن رمز ممکن است چند روز طول بکشد. البته حدس زدن آن باید کاملا غیرممکن میبود؛ چرا که IronKeyها به گونهای طراحی شدهاند که اگر کسی تنها ۱۰ بار رمز عبورشان را اشتباه وارد کند، محتویات خود را برای همیشه پاک میکنند. اما هکرهای آنسایفرد تکنیکی مخفی برای شکستن رمز عبور IronKey ایجاد کرده بودند که به آنها اجازه میداد رمز عبور را بینهایت مرتبه وارد و امتحان کنند. آنها هیچ گونه جزئیاتی از این روش در اختیار رسانهها قرار ندادهاند.

فلش یواسبی گرینبرگ روز سهشنبه به آزمایشگاه آنسایفرد رسیده بود و گرینبرگ از دیدن رمز عبور سه کلمهای خود تنها چند ساعت پس از رسیدن فلش به آزمایشگاه حیرت زده شد. اسمیت میگوید که با کمک رایانهای قدرتمند، پس از امتحان کردن ۲۰۰ تریلیون رمز مختلف طی چند ساعت موفق به باز کردن قفل فلش او شدند.

اظهارت اسمیت را نمیتوان لاف و گزافهگویی برشمرد. او و تیمش نزدیک به ۸ ماه را صرف توسعهی قابلیتی برای شکستن این مدل خاص و ده ساله از IronKeyها کردهاند. اما هدف آنها چیست؟ تیم آنسایفرد معتقد است IronKey مشهوری که کلیدهای ۷۰۰۲ بیت کوین را در خود نگه میدارد و در صندوقی در یک بانک سوئیسی در فاصلهی ۸۰۰۰ کیلومتری آنها نگهداری میشود نیز به همان اندازه در برابر این تکنیک جدید آسیبپذیر است. ارزش بیتکوینهای مذکور هنگام نگارش این مقاله بیش از ۳۰۵ میلیون دلار یا ۱۵۲۰۰ میلیارد تومان است!

آنسایفرد پس از امتحان کردن ۲۰۰ تریلیون رمز مختلف موفق به رمزگشایی از فلش گرینبرگ شد

سالها است که هکرهای آنسایفرد و بسیاری دیگر از متخصصین رمزنگاری، داستان استفان توماس را دنبال میکنند؛ کارآفرین سوئیسی بخت برگشتهای که در سانفرانسیسکو زندگی میکند و این IronKey از سال ۲۰۱۱ متعلق به او است، اما رمز عبور دسترسی به این گنج عظیم را فراموش کرده است. توماس در مصاحبههای پیشین خود گفته است که قبلاً ۸ حدس نادرست را امتحان کرده است و اکنون تنها کافی است ۲ بار دیگر رمز را به اشتباه وارد کند تا IronKey کلیدهای ذخیره شده روی خود را پاک کند و بیتکوینها برای همیشه از دسترس خارج شوند.

گروه آنسایفرد پس از ماهها تلاش اکنون بر این باورند که میتوانند با تکنیک مخفی خود، صندوق گنج قفل شدهی توماس را برایش باز کنند. اسمیت که نمیخواهد نام واقعیاش فاش شود، در این رابطه میگوید: «ما تا زمانی که نتوانسته بودیم اینگونه راحت و مستند رمز عبور یک IronKeyرا بشکنیم، برای تماس با توماس مردد بودیم؛ اما اکنون کاملا از توانایی خود اطمینان داریم».

درست زمانی که کورسوی امیدی ظاهر میشود، مشکل جدیدی نمایان میشود؛ چرا که به نظر میرسد توماس کمک آنها را نمیخواهد. اواخر مهر ماه و اندکی پس از نمایش مقتدرانهی شکستن رمز فلش یواسبی برای گرینبرگ، آنسایفرد از طریق واسطهای که میتوانست تواناییهای آنها در باز کردن قفل IronKey را تضمین کند با توماس تماس گرفت. توماس علاقهای به این موضوع نشان نداد و مکالمه حتی قبل از رسیدن به مذاکره بر سر دستمزد آنسایفرد به پایان رسید.

واسطه گفت که توماس یک سال قبل با دو تیم دیگر توافق کرده بود. او برای جلوگیری از رقابت دو تیم با یکدیگر، بخشی از ارزش بیتکوینها را به هر یک از آنها پیشنهاد داده است و اگر هر کدام از آنها بتوانند قفل فلش را باز کنند، جایزه به هردو تیم خواهد رسید. توماس هنوز به این توافق پایبند است و میخواهد پیش از آن که تیم دیگری را وارد کار کند، به دو تیم فعلی زمان بیشتری بدهد تا روی مشکل کار کنند؛ حتی اگر هیچ یک از آنها پیشرفتی مشابه آنچه آنسایفرد به دست آورده است از خود نشان ندهند.

ارزش بیتکوینهای توماس به بیش از ۳۰۵ میلیون دلار رسیده است

توماس، آنسایفرد را در موقعیت عجیبی قرار داده است. ابزار جدید این گروه به طور بالقوه یکی از ارزشمندترین ابزارهای دنیای ارزهای دیجیتال است، اما بدون قفلی برای شکستن به چه کاری میآید؟ نیک فدوروف مدیر عملیات آنسایفرد می گوید: «ما قفل IronKey را شکستیم، اما حالا باید قفل توماس را بشکنیم و این سخت ترین قسمت کار است».

توماس از مصاحبه یا اظهارنظر بیشتر خودداری کرد و تنها در ایمیلی به وایرد تایید کرد که پیشنهاد آنسایفرد را برای باز کردن قفل فلش خود رد کرده است. او گفت: «من قبلاً با مجموعهای از کارشناسان مختلف در این مورد کار کردهام، بنابراین دیگر نمیتوانم با شخص جدیدی مذاکره کنم. این امکان وجود دارد که تیم فعلی تصمیم بگیرد با آنسایفرد قرارداد ببندد. باید منتظر بماند و دید».

یک گنج عظیم، اما مهر و موم شده

اما توماس این همه بیتکوین را از کجا به دست آورده بود؟ او در مصاحبههای قبلی گفته است که این ۷۰۰۲ بیتکوین را از باقیماندهی مبلغی که برای ساختن ویدیویی به نام «بیتکوین چیست؟» و انتشار آن در یوتیوب در سال ۲۰۱۱ خریده است. این مربوط به زمانی است که هر بیت کوین کمتر از یک دلار ارزش داشت. بعداً در همان سال، او به وایرد گفت که به طور ناخواسته هردو نسخهی پشتیبان کیف پولی را که هزاران بیتکوین را در خود جای داده بود، پاک کرده و حتی تکه کاغذی که رمز سومین نسخهی ذخیره شده در IronKey بود را نیز گم کرده است. در آن زمان ارزش بیتکوینهای او به حدود ۱۴۰ هزار دلار رسیده بود. او در آن زمان در مصاحبهای گفت: «یک هفته تلاش کردم تا رمز را پیدا کنم، اما نشد. خیلی دردناک بود».

در طی ۱۲ سال پس از آن، ارزش بیتکوینهای غیرقابل دسترس روی IronKey توماس در برخی مواقع تا نزدیک نیم میلیارد دلار نیز رسیده است. در ژانویهی ۲۰۲۱ (اسفند ماه ۱۳۹۹) و زمانی که بیت کوین در حال رسیدن به بالاترین قیمت تاریخ خود بود، توماس در مصاحبه با نیویورک تایمز اضطرابی را توصیف کرد که گنج دور از دسترسش در طول این سالها برایش ایجاد کرده بود. او گفت: «من فقط در رختخواب دراز می کشیدم و به آن فکر میکردم. بعد با یک استراتژی جدید به سراغ کامپیوتر میرفتم، اما کار نمیکرد و مثل همیشه دوباره ناامید میشدم».

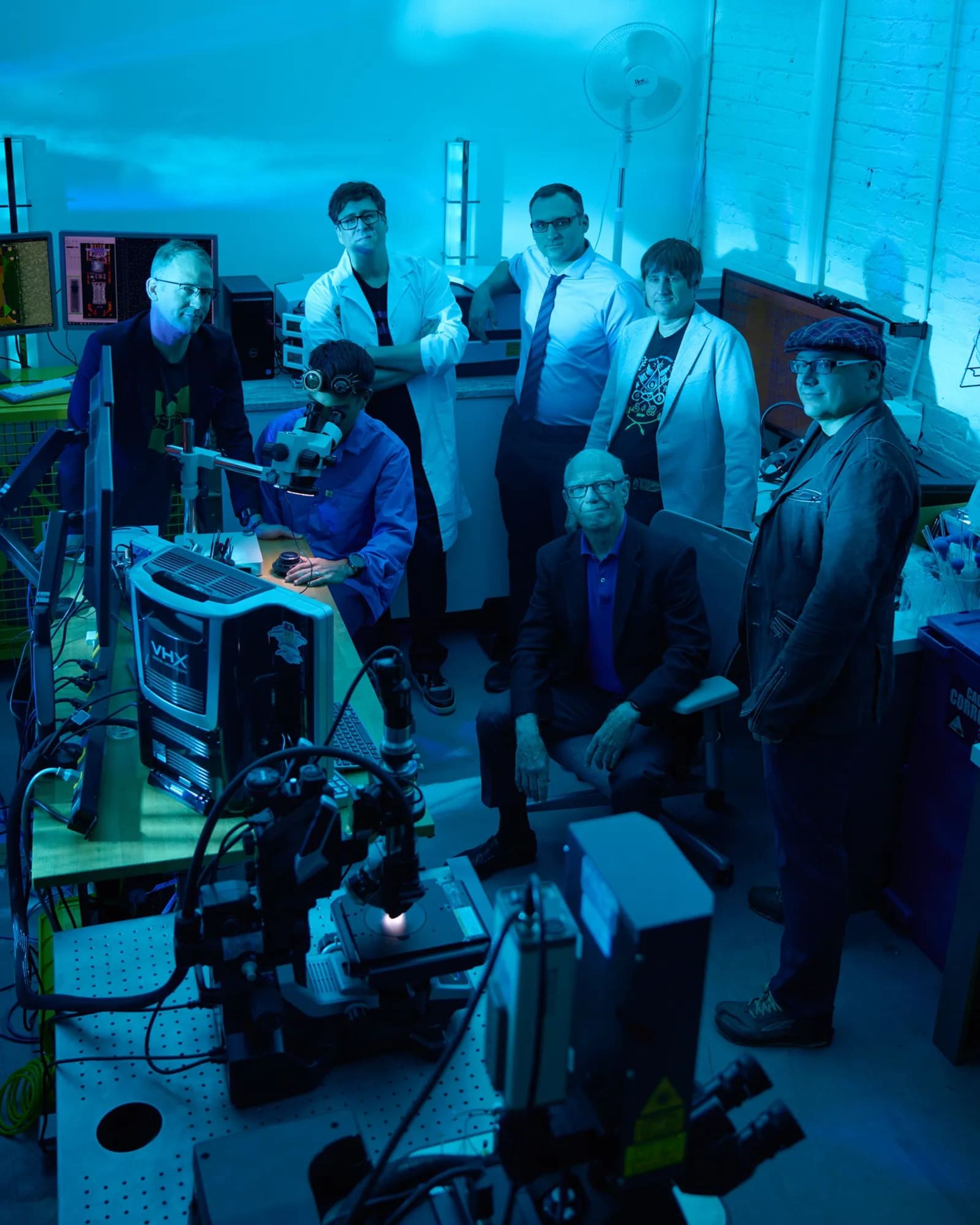

تقریباً در همان زمان در سال ۲۰۲۱، تیمی از رمزنگاران و هکرهای کلاه سفید، گروه آنسایفرد را دقیقا با هدف بازگرداندن چنین سرمایههای هنگفت و مسدود شدهای تاسیس کردند تا کورسوی امیدی در دل بسیاری از دارندگان بدشانس رمزارزها همچون توماس که مدتها است از دارایی خود محروم شدهاند روشن شود. در زمان راهاندازی رسمی آنسایفرد، شرکت ردیابی ارزهای دیجیتال Chainalysis مجموع ارزش این کیف پولهای فراموش شده در سراسر بلاک چین را ۱۴۰ میلیارد دلار تخمین زد.

توماس هر بیت کوین را با قیمتی کمتر از یک دلار به دست آورده بود

آنسایفرد میگوید که از آن زمان با موفقیت به مشتریان بسیاری کمک کرده است تا کیف پولهای قفلشدهای به ارزش میلیونها دلار را باز کنند. این کار اغلب از طریق کشف آسیبپذیریهایی در رمزنگاری یا نقصهای نرمافزاری کیف پولها انجام شده است. اما ارزش هیچکدام از پروژههای این گروه به گنجینهی توماس حتی نزدیک هم نمیشود.

آنسایفرد اوایل سال ۲۰۲۳ شروع به جستجوی راههای بالقوه برای باز کردن IronKey توماس کرد. اسمیت می گوید که تیم آنها به سرعت شروع به بررسی کردند و متوجه شدند سازندهی IronKey که در سال ۲۰۱۱ به شرکت سختافزار ذخیرهسازی iMation فروخته شده است، فرصتهای بالقوهای برای آنها ایجاد کرده است. شرکت کینگستون که هماکنون مالک IronKey است، به درخواست وایرد برای اظهار نظر پاسخ نداد.

حتی یک IronKey با یک دهه قدمت نیز هدف فوقالعاده دلهرهآوری برای هکرها است. این نوع فلش یواسبی که بودجهی لازم برای توسعهی آن تا حدودی توسط وزارت امنیت داخلی ایالات متحده تامین شده دارای گواهی FIPS-140-2 سطح ۳ است؛ بدان معنا که در برابر دستکاری مقاوم است و رمزگذاری آن به اندازهی کافی برای استفاده توسط سازمانهای نظامی و اطلاعاتی با هدف ذخیرهسازی اطلاعات طبقه بندی شده ایمن است.

اما بنیانگذاران آنسایفرد که پس از یافتن چندین نقص امنیتی در سیستم IronKey جسارت خود را باز یافته بودند، تصمیم گرفتند پروژهی شکستن قفل این ابزار را به صورت جدی آغاز کنند. فدوروف به در آن زمان به تیم گفت: «اگر تنها یک اورست برای فتح وجود داشته باشد، همین است». بنیانگذاران این شرکت در نهایت گروهی متشکل از حدود ۱۰ کارمند و مشاور بیرونی را که برخی سابقهی کار در آژانس امنیت ملی آمریکا یا سایر آژانسهای دولتی داشتند گرد هم آوردند و نام پروژه را اورست گذاشتند.

صندوق گنج

یکی از اولین اقدامات تیم این بود که بر اساس زمانبندی عرضهی مدلهای مختلف و حذف گزینههای غیرمحتمل، مدل دقیق IronKey را که توماس از آن استفاده کرده بود، تعیین کنند. سپس هر تعداد از آن مدل را که میتوانستند در فروشگاههای آنلاین پیدا کنند خریدند و در نهایت صدها نمونه از آن را در آزمایشگاه خود جمع کردند.

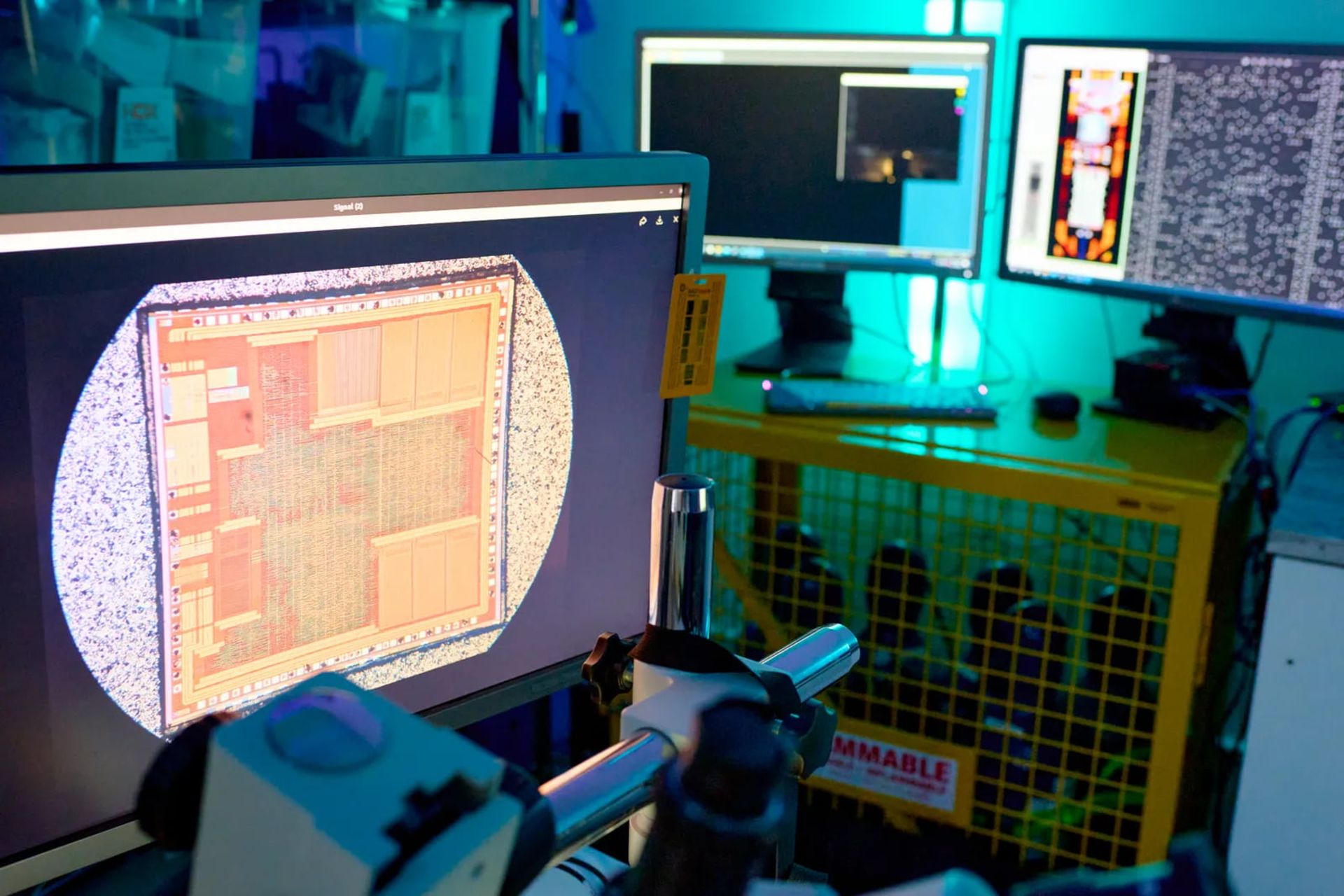

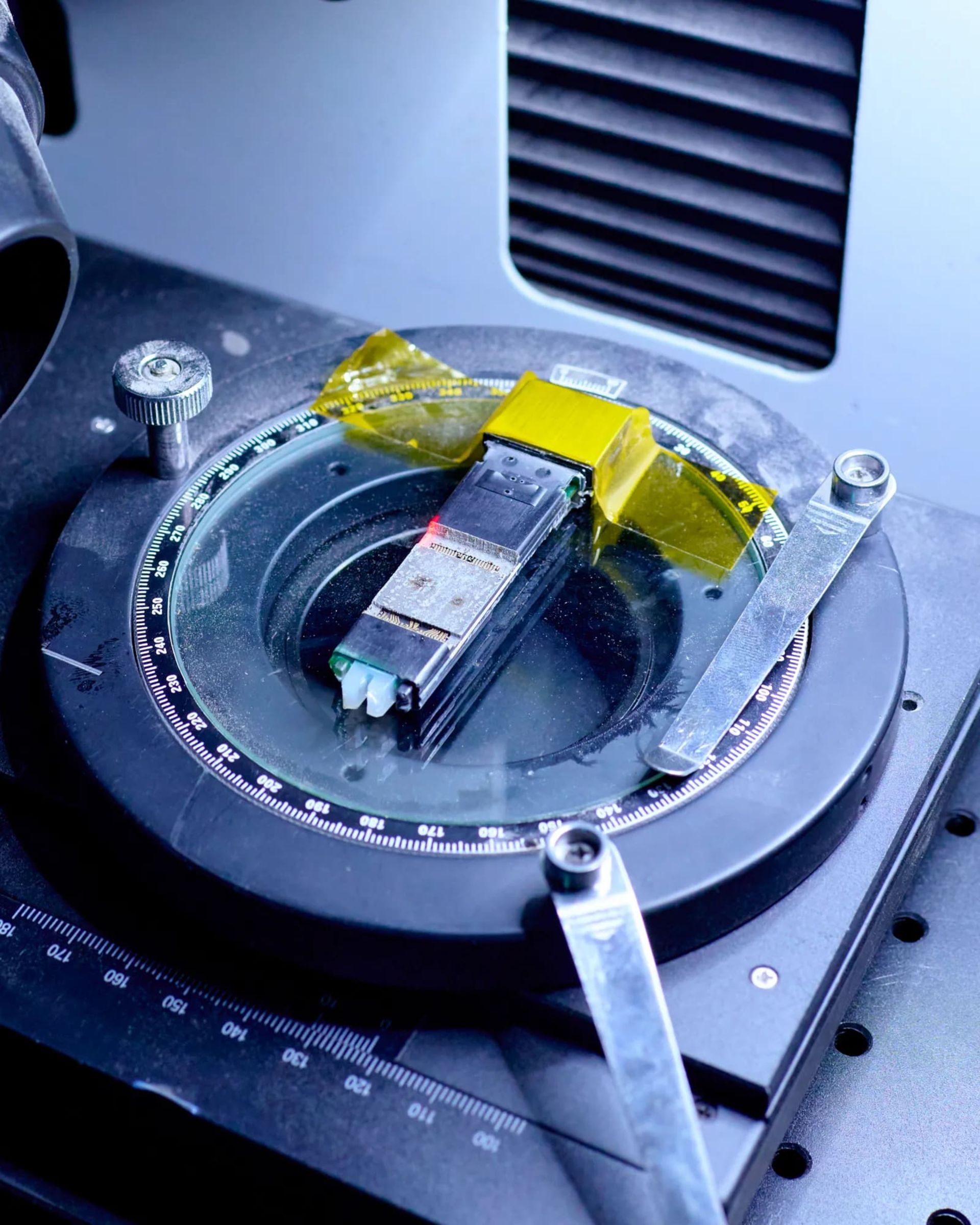

آنسایفرد برای مهندسی معکوس دقیق دستگاه، یک نمونه از آن را زیر دستگاه سیتی اسکن برد و سپس جراحی آغاز شد. هکرها با استفاده از یک ابزار دقیق برش لیزری، تراشهی Atmel را که حکم محفظهی امن این دستگاه را دارد و اسرار رمزنگاری آن را نگه میدارد خارج کردند. آنها تراشه را در اسید نیتریک شستشو دادند تا لایههای اپوکسی را که برای جلوگیری از دستکاری در اطراف آن تعبیه شدهاند از سر راه بردارند و به حافظهی داخل آن دست یابند.

پس از این مراحل، با استفاده از محلول سایندهی سیلیکا و یک پد نمدی کوچک در حال چرخش شروع به صیقل دادن تراشه به صورت لایه به لایه کردند؛ به گونهای که هر بار تنها چند صد نانومتر ماده را از سطح آن جدا کنند. آنها پس از برداشتن هر لایه، با میکروسکوپ های نوری یا الکترونی از سطح جدید آشکار شده عکس گرفتند. این فرایند آنقدر تکرار شد تا سرانجام توانستند یک مدل سهبعدی کامل از پردازنده را بسازند.

حافظهی دستگاه به منظور کارایی و امنیت بهتر، به صورت فیزیکی با سیمکشیهای آن ادغام شده بود و تیم آنسایفرد راهیابی به آن را کلید گشایش قفل دستگاه میدانستند. آنها بسیار زیرکانه عمل کردند و سیمهایی به قطر یک دهم میلیمتر را به اتصالات ورودی و خروجی این قطعه وصل کردند تا عملا تمامی سیگنالهای ورودی و خروجی آن را شنود کنند.

هدف بعدی تیم، مهندسانی بودند که قبلا روی دو پروژه کار کرده بودند: تراشهی Atmel و یک میکروکنترلر دیگر که در دههی ۱۹۹۰ توسعه داده شده و در ساختار IronKey مورد استفاده قرار گرفته بود. اعضای تیم آنسایفرد رد این مهندسان را گرفتند و از آنها در مورد جزئیات سختافزاری این قطعات سوالاتی پرسیدند.

فدوروف میگوید: «این پروژه دست کمی از گنجیابی نداشت. ما نقشهای ژنده و رنگ و رو رفته را گام به گام دنبال میکردیم، و تنها میدانستیم که صندوقچهی طلا در آنسوی یک رنگین کمان است. اما خود رنگینکمان را کجا پیدا کنیم؟ نمیدانیم!»

در ماه ژوئیهی امسال زمانی که تیم در یک خانهی اجارهای Airbnb در سانفرانسیسکو گرد هم آمده بودند عملیات به اوج خود رسید. همگی دور یک میز پوشیده از تجهیزات آزمایشگاهی به ارزش میلیونها دلار ایستاده بودند که یکی از اعضای تیم برای اولین بار محتوای یک IronKey رمزگشایی شده را برای سایرین خواند. فدوروف با حیرت پرسید چه شده است؟ اریک میچاد، مدیر آنسایفرد با غرور پاسخ داد: «ما به اورست صعود کردیم».

آنسایفرد هنوز هیچ جزئیاتی از روند تحقیقات و تکنیک مورد استفاده برای شکستن IronKey و متوقف کردن شمارشگر آن که تعداد حدسها را به ۱۰ تا محدود میکند، منتشر نکرده است. آنها میگویند آسیبپذیریهایی که کشف کردهاند هنوز به طور بالقوه خطرناکتر از آن هستند که بتوان آنها را علنی کرد، چرا که مدل IronKeyهایی که آنها هک کردهاند بسیار قدیمی هستند و نمیتوان آنها را با یک بهروزرسانی نرمافزاری دوباره به امنیت بازگرداند. فدوروف در این مورد میگوید: «اگر این اطلاعات به نحوی فاش شود، پیامدهای امنیت ملی بسیار بزرگتری نسبت به کیف پولهای ارز دیجیتال خواهد داشت».

هیچکس نمیداند آنسایفرد چطور قفل IronKey را میشکند

این تیم خاطرنشان میکند که روش نهایی آنها دیگر مستلزم هیچ کدام از تاکتیکهای تهاجمی و مخربی که در تحقیقات اولیهی خود از آنها استفاده کردند، نیست. آنها میگویند که تاکنون بیش از هزار بار IronKeyهای مربوط به سال ۲۰۱۱ و پیش از آن را بدون وارد آوردن هیچ گونه آسیبی به آنها هک کردهاند. هکرهای آنسایفرد برای اثبات توانایی خود حتی سه IronKey مختلف را نیز برای خبرنگار وبسایت وایرد رمزگشایی کردند.

قراردادهای بیثمر

تیم آنسایفرد علیرغم موفقیت خیرهکنندهاش هنوز نتوانسته است توماس را متقاعد کند تا به آنها اجازه دهد IronKey او را رمزگشایی کنند. هکرهای این گروه میگویند از طریق واسطهای که از طرف آنها با توماس تماس گرفته است دریافتهاند که توماس پیشتر برای باز کردن قفل فلش یواسبی خود با یک فرد و یک شرکت که هر دو در دنیای امنیت و سختافزار فعال هستند در تماس بوده است: شرکت تحقیقات امنیت سایبری ناکسو و یک محقق مستقل امنیت سایبری به نام کریس تارنوفسکی.

ناکسو در این خصوص از اظهارنظر خودداری کرده است؛ اما کریس تارنوفسکی، متخصص مشهور در زمینهی مهندسی معکوس چیپ تایید کرد که در ماه مه (اردیبهشت و خرداد) سال گذشته با توماس ملاقات و احوالپرسی داشته است. توماس در آن جلسه مبلغی برای همکاری مشخص نکرد و تنها به او قول داده بود که اگر بتواند با موفقیت قفل IronKey او را باز کند، پاداشی سخاوتمندانه دریافت خواهد کرد.

تارنوفسکی می گوید که از آن زمان کار بسیار کمی روی این پروژه انجام داده است و در واقع منتظر بوده تا توماس شروع به پرداخت ماهانه به او برای تحقیقات اولیه کند. تارنوفسکی میگوید: «من خواستم که او مقداری پول به عنوان پیشپرداخت بپردازد، چرا که این پروژه قطعا زمانبر بود و من هم نگران بازپرداخت وام مسکن و قبضهایم بودم؛ اما بعد از اولین تماس، دیگر خبری از او نشد. عجیب است».

آنسایفرد باوجود موفقیت خیرهکنندهاش هنوز نتوانسته توماس را متقاعد به همکاری کند

تیم آنسایفرد در مورد ناکسو و این که آیا این پیشرفتش بیشتر از تارنوفسکی بوده است یا خیر تردید دارند. آنها معتقدند که تنها تعداد انگشتشماری از هکرهای سختافزاری قادر به اجرای مهندسی معکوس لازم برای شکستن IronKey هستند و به نظر میرسد هیچ کدامشان با ناکسو کار نمیکنند. فدوروف در مورد پیشنهاد توماس مبنی بر این که تیمشان میتواند با ناکسو یا هر گروه دیگری که روی پروژه کار میکنند قرارداد فرعی ببندد، میگوید: «این احتمال را رد نمیکنم. اما وقتی آنسایفرد میتواند به تنهایی IronKey را باز کند، دیگر چنین شراکتی منطقی نیست».

به نظر می رسد توماس برای شکستن قفل صندوق گنج ۳۰۵ میلیون دلاری خود، هیچ عجلهای ندارد. او هنوز هیچ یک از پیشرفتهای رخ داده در مسیر رسیدن به ثروتش را فاش نکرده است و تنها تابستان امسال در مصاحبه با پادکست Thinking Crypto گفت: «وقتی با آن حجم از پول سر و کار دارید، همه چیز بسیار طولانی و فرساینده میشود. شخصی که با او کار میکنید مهم است و قراردادی که با او میبندید باید بینقص باشد؛ چرا که اگر مشکلی در قرارداد وجود داشته باشد، صدها میلیون دلار در یک چشم بر هم زدن از دست میرود».

آنسایفرد قصد دارد برای تسریع روند عقد قرارداد با توماس، نامهای سرگشاده خطاب به او منتشر کند. آنها ویدئویی نیز آماده کردهاند تا با انتشار آن توماس را کمی تحت فشار بگذارند و او را متقاعد به همکاری کنند. فدورف میگوید که ممکن است توماس اهمیت زیادی به پول ندهد. نیویورک تایمز پیشتر در یکی از مقالات خود در سال ۲۰۲۱، در مورد بیت کوینهای قفل شدهی توماس نوشت که او به لطف سرمایهگذاریهایش در دیگر بازارهای رمزارز، به ثروتی بسیار بیشتر از آنچه که بداند میخواهد با آن چه کار کند، دست یافته است.

فدورف میگوید نمیتوان بدون بررسی IronKey توماس فهمید چه چیزی در آن ذخیره شده است. حتی ممکن است کلیدهای ۷۰۰۲ بیت کوین او در جای دیگری باشند یا اطلاعات مربوط به آن کاملا از بین رفته باشند. البته آنسایفرد هنوز امیدوار است. حتی اگر توماس هم با آنها کار نکند، تیم همچنان آماده است تا به کار خود ادامه دهد. به هر حال، کیفپولهای قفلشدهی دیگری هم در دنیا وجود دارد که این گروه میتواند آنها را باز کند.

تصمیمگیری در مورد این که قفل این درایو یواسبی خاص چگونه باز شود، تنها بر عهدهی مالک آن است. فدوروف می گوید: «این فرایندی فوقالعاده خسته کننده است. وقتی با مردم سر و کار دارید، همیشه خودشان تبدیل به پیچیدهترین بخش کار شما میشوند. کدها تغییر نمیکنند، مگر آن که شما به آنها دستور بدهید؛ اما انسانها واقعا موجوداتی غیرقابل پیشبینی هستند».

نظرات