الگوریتمهای رمزنگاری مقاوم در برابر رایانش کوانتومی

در سال ۱۳۹۵ (۲۰۱۶)، لیلی چن (Lily Chen) رقابتی را برای بازنویسی بلوکهای سازندهی رمزنگاری آغاز کرد. چن با کمک تیمش که از ریاضیدانهای مؤسسه ملی فناوری و استانداردهای آمریکا (NIST) بودند، از تمامی کسانی که در دانشگاه و صنعت در حوزهی رمزنگاری فعالیت داشتند خواست تا برای یافتن الگوریتمی تلاش کنند که در مقابل خطرات کامپیوترهای کوانتومی مقاومت باشد.

پنج سال بعد پروژه تقریبا کامل شد. چن و همکارانش پس از سه دوره بررسی و حذف پیشنهادها، سرانجام از ۶۹ پیشنهاد به هفت الگوریتم نهایی رسیدند. تا پایان امسال اسامی تعدادی از برندگان معرفی خواهد شد. اگر همه چیز طبق برنامه پیش برود، نتیجه شامل تعدادی از الگوریتمهای مورد تأیید NIST خواهد بود و روشی جدید برای مقابله با کامپیوترهای کوانتومی عملی ایجاد خواهد شد.

دکتر چن در این رابطه میگوید:

اگر کامپیوترهای کوانتومی عملی شوند دیگر سیستمهای رمزنگاری موجود در دستگاهها و سیستمهای ارتباطی امنیت نخواهد داشت، زمان آن فرارسیده است که برای مقابل تهدیدهای کوانتومی آماده شویم.

نگرانی چن به دلایل فنی صحیح است. سیستمهای رمزنگاری موجود به معادلات ریاضی خاصی وابسته هستند که کامپیوترهای کلاسیک در حل آنها چندان خوب عمل نمیکنند، اما کامپیوترهای کوانتومی ممکن است بهراحتی آنها را حل کنند.

چن بهعنوان محقق حوزهی امنیت، در مورد توانایی کامپیوترهای کوانتومی به حل دو دسته از مسایل ریاضی علاقه دارد: یافتن عاملهای اعداد بزرگ و حل لگاریتمهای گسسته (یعنی یافتن x در معادلهی bx=a). تقریبا تمام اینترنت به این مسئله برای رمزنگاری اطلاعات و احراز هویت کاربران در پروتکلهایی چون TLS وابسته است.

حل این دسته از مسائل ریاضی در یک جهت آسان و در جهت دیگر مشکل هستند، این امر برای کاربردهای رمزنگاری ایدهآل است. از نقطه نظر کامپیوترهای کلاسیک این دسته از مسائل مشکل بهشمار میروند. بااینحال چن میگوید که آنها برای کامپیوترهای کوانتومی چندان مشکل نیستند.

در سال ۱۳۷۲ (۱۹۹۴)، ریاضیدانی به نام پتر شُر (Peter Shor) در مقالهای توضیح داد که چگونه کامپیوتری کوانتومی میتواند مسائل یافتن عاملهای اول و لگاریتمهای گسسته را حل کند، با این وجود مهندسان هنوز در ساخت سیستمهای کوانتومی عملی با چالش روبهرو هستند.

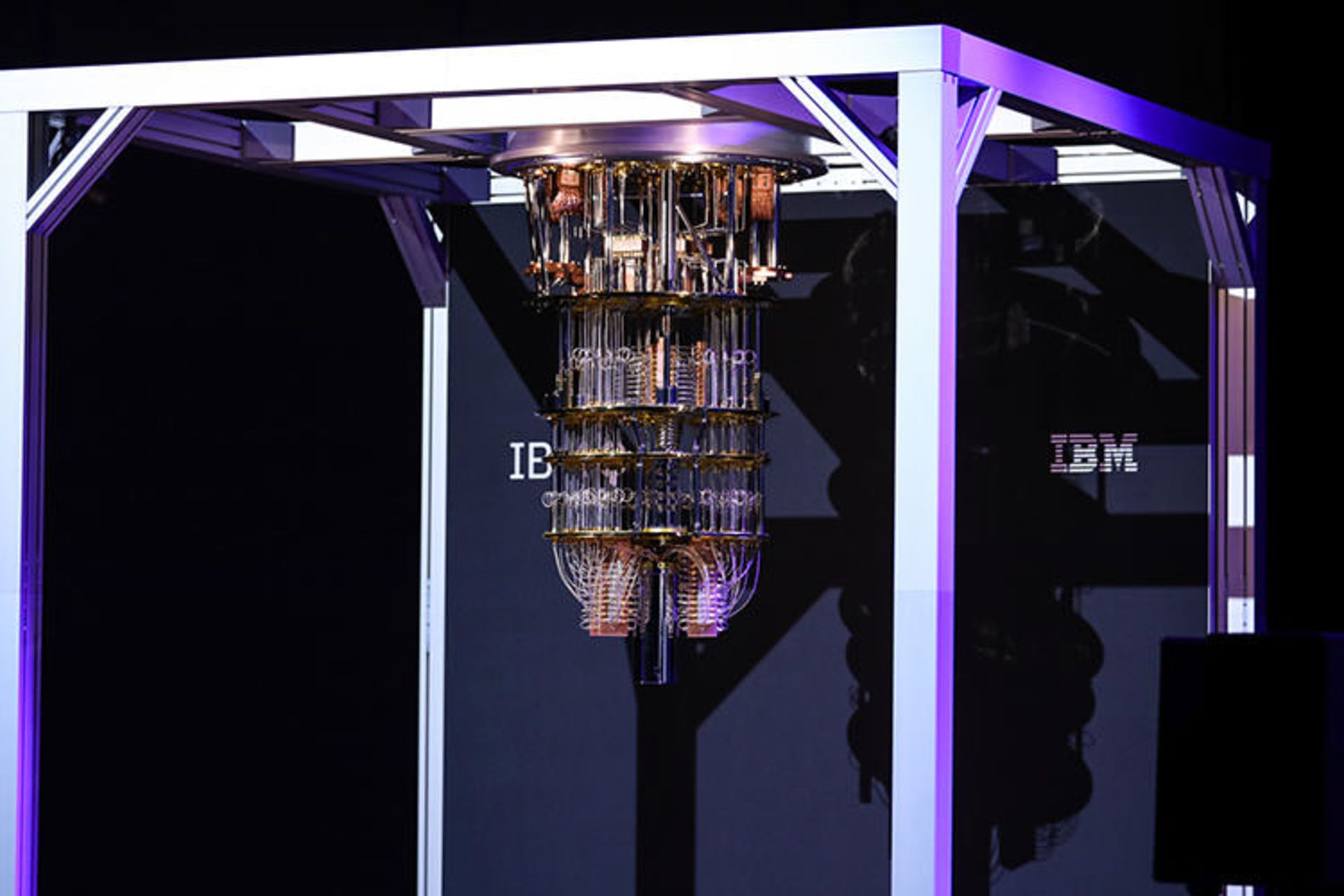

اگرچه شرکتهایی مانند گوگل، IBM و استارتاپهایی چون IonQ و Xanadu توانستهاند نمونههای کوچکی بسازند، اما این دستگاههای کوچک نتوانستهاند بهطور منسجم کار کنند و وظایفی که انجام دادهاند در حد بهترین کامپیوترهای معمولی است.

گوگل در ۲۰۱۹، اعلام کرد که کامپیوتر کوانتومیاش مسئلهای را سریعتر از بهترین ابرکامپیوتر موجود حل کرده است، اما این کار تصنعی بود و کاربردی عملی نداشت. محققان دانشگاهی در چین در ۲۰۲۰، گزارش دادند که کامپیوتر کوانتومیشان توانسته است کامپیوترهای معمولی را در اجرای الگوریتمی شکست دهد که در کارهای وظایف بهینهسازی خاص کاربرد دارد. اما تاکنون کامپیوترهای کوانتومی تنها توانستهاند فاکتورهای اعداد کوچکی مانند ۱۵ و ۲۱ را پیدا کنند، بههمین دلیل بسیار دورتراز چیزی خطرناک هستند.

این امر باعث نشده محققان دست از تلاش برای جلوافتادن از کامپیوترهای کوانتومی بردارند. پتر شوابی (Peter Schwabe) محقق مؤسسه امنیت ماکس پلانک به همراه همکارانش چندین ایده را مطرح کردهاند که توانسته در دور سوم رقابت NIST موفق شود. یکی از طرحهای او به عنوان پروتکل مبتنی بر لاتیس تأیید شده است، دستهای از الگوریتمهای مقاوم در برابر کوانتوم که شامل مسائل هندسی در شبکهای از نقاط است و در عرض صدها و هزاران بعد گسترده شده است.

براش شکستن کد، کامپیوتر باید از قطعات خط داده شده برای حل مسئله بهره گیرد، برای مثال یافتن فشردهترین راه برای اتصال خطوط نقطه به نقطه در شبکه.

شوابی در این زمینه میگوید:

رمزنگاری مشبک در حال حاضر به عنوان واقعبینانهترین جایگزین برای پروتکلهای امروزی ما درنظر گرفته میشود.

ایجاد استاندارهای رمزنگاری در این زمان از این جهت مهم است که اگر NIST پروتکل رمزنگاری جدیدی را استانداردسازی کند، سالها طول میکشد تا کاربران آن تکنولوژی را خریده و راهاندازی کنند. نگرانی دیگر این است که هکرها ممکن است اکنون اطلاعات را به سرقت برده و دههی بعد با کامپیوترهای کوانتومی آن را رمزگشایی کنند. این امر برای سازمانهای دولتی که نیاز به طبقهبندی اطلاعات برای سالها دارند بسیار مهم است.

هکرها ممکن است اکنون اطلاعات را به سرقت برده و دههی بعد با کامپیوترهای کوانتومی آن را رمزگشایی کنند

یکی از اعضای تیم دکتر چن در اینباره میگوید: «باید قبل از زمان کامپیوترهای کوانتومی این سیستمهای رمزنگاری را آماده کنیم.»

تعدادی از شرکتها حتی قبل از استاندارهای NIST، شروع به آزمایش طرحهای جدید رمزنگاری کردهاند. گوگل و تیم امنیت کلاودفلر در ۲۰۱۹، شروع به آزمایش سرعت و امنیت دو پروتکل مقاوم در برابر رایانش کوانتوم کردند. کریس کویاتکوفسکی از شرکت کلاودفلر پس از انجام آزمایش گفته است: «امیدواریم این آزمایش به انتخاب الگوریتمی با بهترین ویژگیها برای آیندهی اینترنت کمک کند.»

زمانی که الگوریتمهای برنده انتخاب شوند، امید است که گواهی فدرال NIST به ایجاد شرکتهای بیشتر فعال در این زمینه کمک کند و باعث شتاب آنها در امر آزمایش و بهکارگیری رمزنگاری امن در مقابل کوانتوم شود.

در نهایت محققان NIST به این کار به عنوان خدمتی عمومی نگاه میکنند. هدف آنها این است که این استاندارهای رمزنگاری به صورت رایگان در اختیار همگان قرار گیرد. این سازمان به رمزنگاران مشارکتکننده در این پروژه و برندگان مسابقه پولی پرداخت نمیکند، با این کار تنها شهرت در دنیای رمزنگاری نصیب آنها میشود.

همچنین برندگان مسابقه از این رضایت بهره میبرند که زیرساخت اینترنت را بهطور کامل بازطراحی کردهاند. پروتکلهای جدید، تعاملات بنیادی را در اینترنت تغییر خواهد داد، مانند اینکه کامپیوترتان چگونه وبسایتی را که سعی در دسترسی به آن دارید، برای آنکه سرور هکری نباشد، تأیید هویت میکند، همچنین رمزنگاری شمارهی کارت اعتباریتان توسط شرکتها در هنگام خرید آنلاین از این پروتکلهای جدید بهره میگیرد.

اما این انقلاب بی سر وصدا خواهد بود. افراد عادی از آن مطلع نخواهند شد. تمامی این اتفاقات در پشت صحنه و توسط رمزنگاران و افرادی که این محصولات را به کار میبرند، انجام خواهد شد. همانند بهترین محصولات امنیتی، زمانی که به خوبی کار میکنند، کسی از وجود آنها مطلع نمیشوند.