حفره امنیتی FREAK شناسایی شد؛ سایتهای ایرانی مشرقنیوز، افکارنیوز، بانک ملی ایران، انتخاب، تامین اجتماعی و شفاف در معرض حملات سایبری

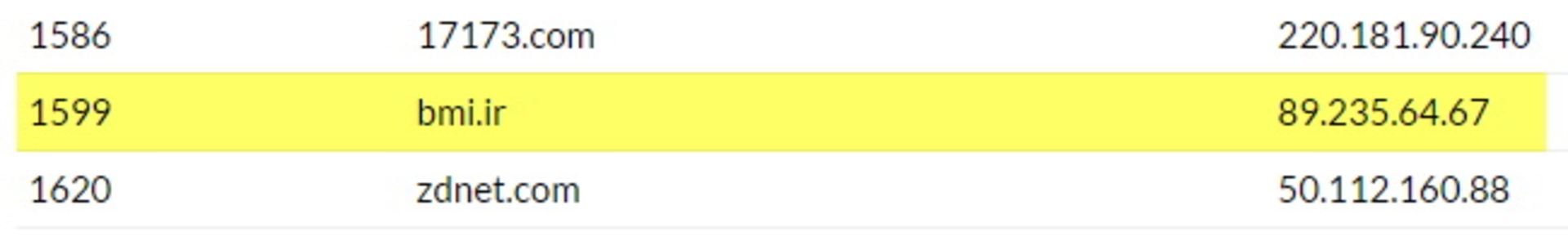

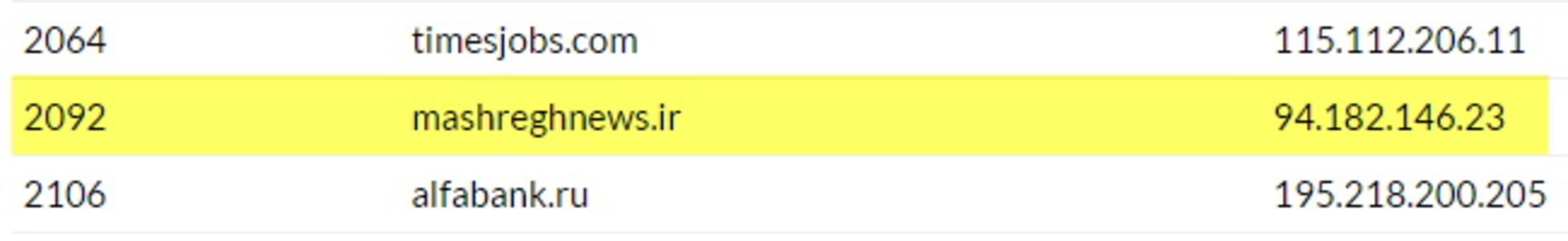

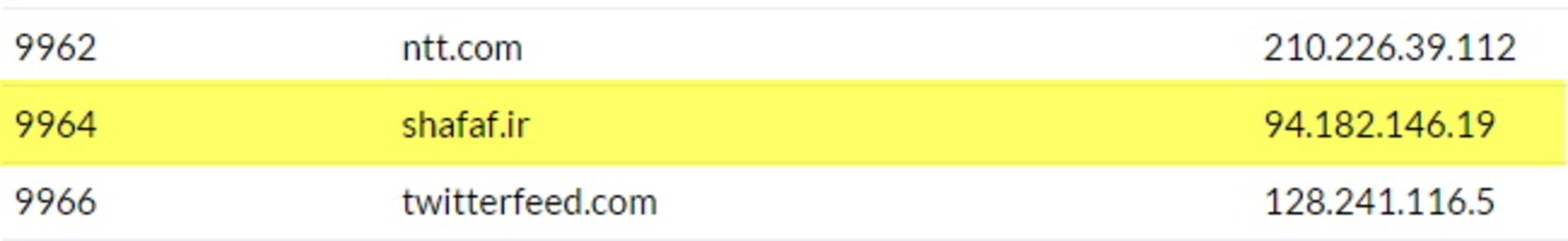

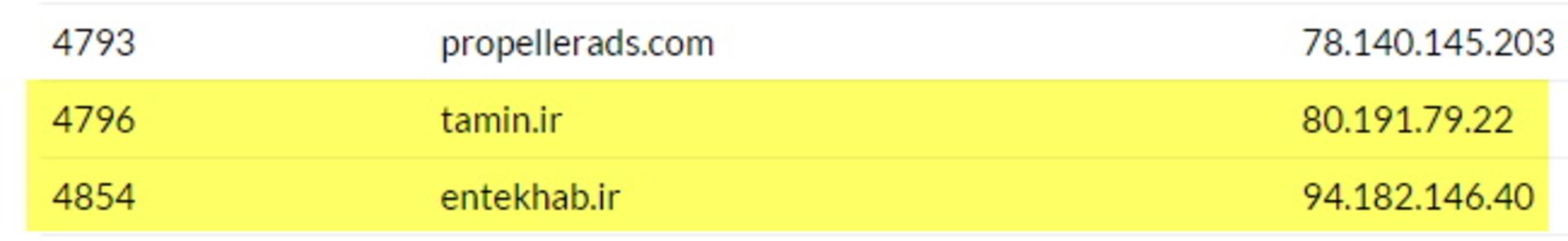

حفره امنیتی FREAK گوشیها و تبلتهای اندرویدی و iOS را به حملات سایبری آسیبپذیر کرده است. این باگ مرورگر سافاری روی مک یا iOS یا مرورگر پیشفرض قدیمی اندروید را مورد هدف قرار میدهد. FREAK مخفف عبارت «Factoring attack on RSA-EXPORT Key» یا حمله فاکتوری به کلید RSA نامیده شده است و زمانی که کاربر به یک سایت ایمن با پروتکل HTTPS مراجعه میکند او را در معرض خطر قرار خواهد داد. لیست سایتهایی که از RSA Export استفاده میکنند و احتمال بروز مشکل امنیتی در آنها وجود دارد در وبسایتی به نام freakattack درج شده است که نام وبسایتهای مشهوری مانند Sohu، BusinessInsider، American Express، بلومبرگ، ۴Shared و در سایتهای ایرانی مشرقنیوز، افکارنیوز، بانک ملی ایران، انتخاب، تامین اجتماعی و شفاف نیز در آن به چشم میخورد. به این ترتیب اگر با سایتهای ذکر شده سر و کار دارید توصیه میکنیم از مرورگر سافاری در iOS و OS X و همچنین مرورگر قدیمی پیشفرض اندروید استفاده نکنید. خوشبختانه تعداد سایتهای آسیبپذیر اخیراً از ۱۲.۲ درصد کل یک میلیون دامنه برتر در الکسا به ۹.۷ درصد کاهش پیدا کرده است.

SSL و آسیبپذیری آن چیست؟

SSL یک پروتکل رمزنگاری است که برای برقراری ارتباطات امن بین یک سرویس دهنده و یک سرویس گیرنده طراحی شده است. در اینترنت بسیاری از وب سایتها از این پروتکل و البته جایگزین آن یعنی پروتکل TLS برای دریافت دادههای حساس کاربر مانند، کلمه عبور و اطلاعات بانکی کاربر استفاده میکنند. استفاده از این پروتکلها تضمین کننده این است که یک نفوذگر نباید بتواند اطلاعات رمز شده را در طول مسیر، رمزگشایی کند. SSL یک پروتکل قدیمی است و نسخهی سوم آن مربوط به ۱۵ سال پیش است، اما همچنان در مرورگرها از آن پشتیبانی میشود. بیشتر وبسایتها از نسخههای TLS استفاده میکنند اما در صورت نبود پشتیبانی مرورگر کاربر از TLS سعی میکنند از نسخههای قدیمیتر، مانند SSLv3 برای برقراری ارتباط استفاده کنند.

هنگام اولین اتصال به وب سرور، مرورگر کاربر سعی میکند از طریق بالاترین نسخهای که پشتیبانی میکند (مثلاً TLS 1.2) ارتباط را ایجاد کند. اگر وب سرور نیز قابلیت پشتیبانی از این نسخه را داشته باشد ارتباط برقرار میشود، در غیر این صورت اگر مثلاً وب سرور از نسخهی TLS 1.0 استفاده کند، مرورگر کاربر نیز به نسخهی پایینتر یعنی TLS 1.0 سوییچ میکند. به این رویکرد downgrade گفته میشود و میتواند توسط یک نفوذگر داخل شبکهی کاربر نیز اتفاق بیافتد.در اینجا نفوذگر مرورگر کاربر را وادار میکند تا از طریق SSLv3 اتصال را برقرار کند. در SSLv3 برای رمزنگاری از روشهای RC4 یا یک روش رمز بلوکی در حالت CBC استفاده میشود. در ساختار رمز بلوکی در حالت CBC این پروتکل مشکلی وجود دارد که باعث میشود نفوذگر بتواند با آزمون خطا، با تعداد درخواستهای اندکی، قسمتی از درخواست رمز شده بین مرورگر و وب سرور را حدس بزند. این داده حدس زده شده میتواند کوکی کاربر باشد که نفوذگر میتواند با استفاده از آن وارد حساب کاربر شود.

ریشه این مشکل امنیتی از چه زمانی گره خورده است؟

دولت آمریکا مدتی پیش شرکتها را مجبور کرد تا برای کاربران خارجی از الگوریتم رمزگذاری ضعیفتر ۵۱۲ بیتی استفاده کند در حالیکه بازدیدکنندگان آمریکایی از الگوریتم به مراتب ایمنتر ۱۰۲۴ بیتی بهرهمند میشوند. برای سوییچ کردن و تشخیص خودکار کاربران توسعهدهندگان SSL یک مکانیسم طراحی کردند که بتواند اینکار را انجام دهد؛ با وجود اینکه این محدودیت دولت آمریکا برداشته شد اما دیگر دیر شده بود؛ هکرها به سادگی میتوانند برخی مرورگرها را وادار به استفاده از الگوریتم قدیمیتر کنند که میتوان آن را طی ۷ ساعت توسط ۷۵ کامپیوتر رمزگشایی کرد، در صورتی که الگوریتم ۱۰۲۴ بیتی برای شکستن نیاز به چندین میلیون کامپیوتر و یکسال زمان دارد.

«متیو گرین» پروفسور محقق امنیتی در این باره گفت:

این تصمیم امنیتی به این علت گرفته شده بود که NSA یا همان آژانس امنیت ملی آمریکا بتواند به اطلاعات تبادل شده دسترسی داشته باشد، درحالیکه کماکان امنیت حداقل لازم برقرار است.

احتمال داشت در هفتههای اخیر خبرهای زیادی در مورد شنود مکالمات و اطلاعات کاربران توسط NSA به گوش برسد، چراکه این حفره امنیتی قدیمی مربوط به دهه ۹۰ میلادی هنوز میتواند کاربران را در معرض خطر قرار دهد. محققان هنوز از اکسپلویت بهرهبرداری این آسیبپذیری توسط هکرها اطلاعی ندارند. یک هکر حرفهای با امکانات مناسب قادر خواهد بود اطلاعات بازدیدکنندگان این وبسایتها را برباید و حتی به برخی اطلاعات خود سایت نیز دسترسی داشته باشد.

چرا بانک ملی و سایر سایتهای ایرانی باید از SSLهای خارجی استفاده کنند؟ در کل دنیا فقط چند کمپانی معتبر ارائهدهنده این گواهینامهها وجود دارد و پروتکلی تحت عنوان SSL ایرانی وجود ندارد. به همین دلیل این پروتکل اساس کار سایتهای حساسی مانند بانکها است.

کمپانیهای گوگل و اپل در بیانیهای اعلام کردند که هرچه سریعتر این مشکل را برطرف خواهند کرد. احتمال دارد کاربران اپل تا هفتهی آینده وصلهی امنیتی را در قالب آپدیت دریافت کنند، اما گوگل بروزرسانیهای مربوط به این باگ را از طریق Google Play Services ارایه نخواهد کرد، بنابراین در پلتفرم اندروید اوضاع کمی متفاوت است؛ توصیه میشود از مرورگرهای کروم و فایرفاکس که در برابر این حملات امن هستند، استفاده کنید.

نظرات